Новости

Пришло СМС от Госуслуг? Вам запросто могут писать мошенники

Аферисты часто отправляют людям сообщения якобы от официального портала, чтобы жертвы сами звонили им и передавали личные данные. Эксперты Киберполиции России рассказали, как определить фейк:

- Неправильный номер.

Настоящие сообщения от Госуслуг приходят только с короткого номера 0919 или буквенно-цифрового ID gosuslugi.

- Сообщение пришло в мессенджер.

Официальные службы не пишут людям в WhatsApp, Telegram или другие мессенджеры.

- Вас просят перезвонить в «техподдержку».

У Госуслуг два официальных номера: 8 (800) 100-70-10 и 115. Если вас призывают позвонить по другому номеру, это мошенники.

- В сообщении есть подозрительная ссылка.

Госуслуги никогда не присылают пользователям ссылки для входа или подтверждения данных.

- Вас торопят и пугают.

Сообщения о «взломе» или «подозрительной активности» — психологический приём, который мошенники используют для давления на человека.

- В тексте есть ошибки.

Официальные сообщения от государственных служб тщательно проверяют. Орфографические и пунктуационные ошибки — признак подделки.

Не звоните по номерам и не переходите по ссылкам из СМС. Заблокируйте отправителя и сообщите о подозрительной рассылке через обратную связь на сайте, по горячей линии 8 (800) 100‑70‑10 или в полицию (если пострадали).

Используем бытовую технику с пользой для кошелька и экологии

Под видом «антирадаров» распространяются вредоносные приложения

В ряде регионов зафиксированы случаи, когда граждане скачивали якобы бесплатные сервисы для просмотра расположения дорожных камер, после чего с их счетов происходили списания денежных средств.

Злоумышленники распространяют вредоносное программное обеспечение (ВПО) в анонимных каналах и через "пиратские" сайты под видом APK-файлов:

– DPS_RADAR (1).apk

– GDEDPS.apk

– Антирадар.apk

– Антирадар_камеры.apk

– PDS-Radar.apk

Сценарий почти всегда одинаков: человек видит рекламу «полезного приложения», скачивает APK из непроверенного источника. После установки программный модуль получает доступ к банковским приложениям или SMS, что позволяет совершать несанкционированные списания.

Бесплатный сыр всегда только в мышеловке. Ничего не скачивайте с непроверенных источников!

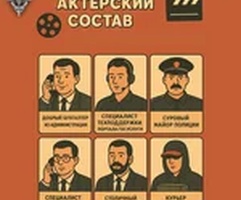

Осторожно мошенники! Актёрский состав одного телефонного звонка

Современная мошенническая схема часто напоминает сериал с низким бюджетом, где сценарий строго «по учебнику», а один и тот же актер играет сразу несколько ролей.

Ниже набор образов из одного эпизода (к сожалению, не сериала, а уголовного дела):

- «Добрый бухгалтер из администрации»Первая сцена. Спокойный, вежливый голос сообщает о «выплате» или «проверке документов». Главная задача — первый контакт и выманивание кода авторизации.

- «Специалист техподдержки портала Госуслуги»«Технический специалист» сообщает о якобы взломе аккаунта, «подозрительных действиях» или «угрозе утечки данных». Именно эта роль создаёт первую тревожную сцену и формирует ощущение, что ситуация требует немедленных действий.

- «Суровый майор»После появления «специалиста» на сцену выходит представитель силового блока. Использует юридическую лексику, говорит о «подозрительных финансовых операциях», «угрозе ответственности» и давит на эмоции.

- «Столичный юрист-спаситель»Создаёт иллюзию легитимности. Предлагает «законную схему защиты» и называет адрес офиса для солидности.

- «Сотрудник по контролю и надзору за финансовым мошенничеством»Кульминация. Заявляет, что на имя гражданина открыты счета, идут переводы, а единственный способ «защитить средства» — выполнить ряд срочных указаний, включая выдачу наличных или перевод средств.

- «Курьер в костюме»Финальный исполнитель — человек, которому передаются деньги. Молча получает пакет, называет пароль и исчезает.

Мораль проста: если вам по одному сценарию звонят пять разных людей — вы не в сериале «Клан Сопрано», вы в эпицентре мошеннической схемы.

Система гарантирования прав по договорам страхования жизни: как будет работать механизм?

Мошенники выманивают личную информацию пенсионеров, выдавая себя за сотрудников городской администрации

Человеку звонит «сотрудник мэрии» и сообщает о «положенной выплате ветерану труда», вручении грамоты или другой награды. При этом от жертвы требуют зарегистрироваться в личном кабинете и продиктовать персональные данные.

Важно! Сотрудники администраций никогда не звонят людям с предложениями о выплатах и не запрашивают по телефону личные данные. «Личные кабинеты» для получения соцвыплат не создаются по звонку — оформить их можно через «Госуслуги» или при личном визите в МФЦ или соцзащиту.

Срок уплаты налогов Физических лиц

НЕ БУДЬ КУКЛОЙ В РУКАХ МОШЕННИКОВ!

📺Как правильно пользоваться кредитными продуктами 👉 смотрите в новом выпуске передачи Финансовый эксперт "КРЕДИТЫ"

-

Администрация

-

Объявления

-

Совет народных депутатов

-

Сферы деятельности

-

Официально

-

Открытые данные

-

Округ

-

Национальная политика

-

Консультативный совет по делам национальностей

-

Территориальная Избирательная Комиссия

-

Филиал Государственного фонда «Защитники Отечества» по Кемеровской области – Кузбассу

-

ГОС УСЛУГИ ИНФОРМАЦИЯ

-

Энергетические компании

-

Онлайн голосование, опросы, горячие линии

-

Новости государственной власти

-

Документы

-

Новости

-

Туризм

-

Общественные обсуждения